近日曝光的微软SMBv3协议漏洞,对Windows 10用户有多大影响?

近日曝光的微软SMBv3协议漏洞,对Windows 10用户有多大影响?

-

【文章摘要】本月微软补丁日共六个漏洞被提前公开,其中两个Windows特权提升漏洞CVE-2019-0797和CVE-2019-0808被国外的安全研究员发现了野外利用,微软紧急修复了这两个Win32k提权0day漏洞。

本月微软补丁日共六个漏洞被提前公开,其中两个Windows特权提升漏洞CVE-2019-0797和CVE-2019-0808被国外的安全研究员发现了野外利用,微软紧急修复了这两个Win32k提权0day漏洞。

CVE-2019-0797是一个win32k驱动程序中存在竞争条件引发的漏洞,它的产生是由于未记录的系统调用NtDCompositionDiscardFrame和NtDCompositionDestroyConnection之间缺乏正确同步。黑客需登录系统,并通过运行特制的应用程序利用该漏洞进行攻击,成功利用漏洞可以让黑客在内核模式下运行任意代码,黑客可以完全控制受影响的系统。

这是除了CVE-2018-8589和CVE-2018-8611之外,同一APT组织SandCat所使用的第三种利用竞争条件的0day漏洞攻击。该漏洞影响从Windows 8到Windows 10 1703 64位的所有操作系统。

CVE-2019-0808则是上周被公布在野利用的一枚0day漏洞,该漏洞的利用方式与前者类似,成功利用它可以让黑客在内核模式下运行任意代码。

攻击者将它和Chrome浏览器0day漏洞CVE-2019-5786组合在一起发动漏洞利用攻击。在CVE-2019-5786帮助攻击者逃离Chrome安全沙箱后,再利用CVE-2019-0808是提升的管理员权限执行其恶意代码。

除此之外,本月还一次性公布了3个Windows DHCP客户端远程执行代码漏洞(CVE-2019-0697,CVE-2019-0698,CVE-2019-0726),影响Windows 10 1803- Windows 10 1809的所有系统,无需用户交互即可被利用,成功利用后可在客户端计算机上运行任意代码。漏洞威胁程度较高,建议优先修复。

漏洞编号:CVE-2019-0808

漏洞曝光时间:2019-03-13

漏洞风险程度:重要

漏洞曝光程度:已公开

受影响软件以及版本:

Windows 7 for 32-bit Systems Service Pack 1

Windows 7 for 32-bit Systems Service Pack 1

Windows 7 for x64-based Systems Service Pack 1

Windows 7 for x64-based Systems Service Pack 1

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for Itanium-Based Systems Service Pack 2

Windows Server 2008 for Itanium-Based Systems Service Pack 2

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 R2 for Itanium-Based Systems Service Pack 1

Windows Server 2008 R2 for Itanium-Based Systems Service Pack 1

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

漏洞编号:CVE-2019-0797

漏洞曝光时间:2019-03-13

漏洞风险程度:重要

漏洞曝光程度:已公开

受影响软件以及版本:

Windows 10 for 32-bit Systems

Windows 10 for x64-based Systems

Windows 10 Version 1607 for 32-bit Systems

Windows 10 Version 1607 for x64-based Systems

Windows 10 Version 1703 for 32-bit Systems

Windows 10 Version 1703 for x64-based Systems

Windows 10 Version 1709 for 32-bit Systems

Windows 10 Version 1709 for 64-based Systems

Windows 10 Version 1709 for ARM64-based Systems

Windows 10 Version 1803 for 32-bit Systems

Windows 10 Version 1803 for ARM64-based Systems

Windows 10 Version 1803 for x64-based Systems

Windows 10 Version 1809 for 32-bit Systems

Windows 10 Version 1809 for ARM64-based Systems

Windows 10 Version 1809 for x64-based Systems

Windows 8.1 for 32-bit systems

Windows 8.1 for 32-bit systems

Windows 8.1 for x64-based systems

Windows 8.1 for x64-based systems

Windows RT 8.1

Windows Server 2012

Windows Server 2012

Windows Server 2012 (Server Core installation)

Windows Server 2012 (Server Core installation)

Windows Server 2012 R2

Windows Server 2012 R2

Windows Server 2012 R2 (Server Core installation)

Windows Server 2012 R2 (Server Core installation)

Windows Server 2016

Windows Server 2016 (Server Core installation)

Windows Server 2019

Windows Server 2019 (Server Core installation)

Windows Server, version 1709 (Server Core Installation)

Windows Server, version 1803 (Server Core Installation)

目前,腾讯电脑管家已第一时间推送以上漏洞补丁,为避免被黑客攻击,建议大家进及时行漏洞修复,保护个人隐私安全。

2020-03-13 16:04:32 -

SMBv3漏洞是存在处理使用压缩的连接方式中的一个漏洞,会同时的影响SMB服务端和SMB客户端,该漏洞可能允许未经身份验证的远程攻击者在易受攻击的系统上执行任意代码。

微软官方将该漏洞的严重程度标识为:危急。

该漏洞影响windows10 1903及1909的多个版本,但不会影响Windows的旧版本,因为该漏洞存在于Windows10 1903版中添加的一项新功能中。旧版Windows不支持SMBv3.1.1压缩。

所幸的是微软的官方公告中称该漏洞暂时还没有被公开披露,也没有被利用。

目前,微软还未发布相关的漏洞的补丁,但已经提供了临时的解决方案:

服务端禁用SMBv3压缩:打开PowerShell命令禁用SMBv3压缩功能,更改后无需重启。

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 1 -Force

客户端禁用SMBv3压缩:打开PowerShell命令禁用SMBv3压缩功能,更改后无需重启。

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 0 -Force

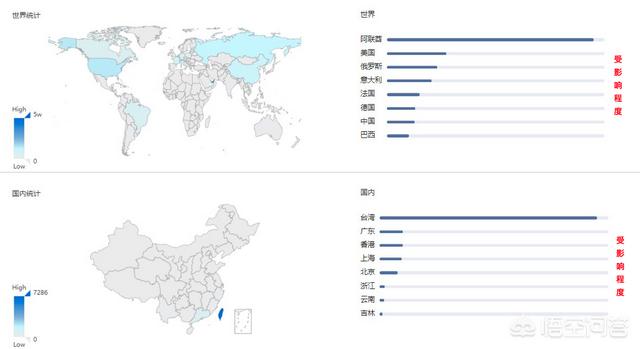

360安全大脑-Quake对SMBv3服务在全球的使用情况统计如下:

SMBv3服务在全球均有广泛的分布

可见,这是一个非常危险的漏洞,应该要引起重视。但此刻你无需太过担心,只需要按照官方提供方法禁用SMBv3服务。

以上个人浅见,欢迎批评指正。喜欢的可以关注我,谢谢!

认同我的看法的请点个赞再走,再次感谢!

2020-03-12 22:24:18 -

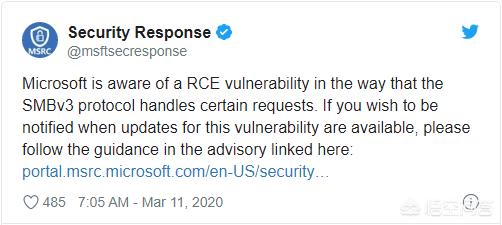

微软已经确认,在 Windows 10 操作系统的最新版本中,存在着一个 SMBv3 网络文件共享协议漏洞。

该协议允许计算机上的应用程序读取文件,以及向服务器请求服务。然而新曝光的严重漏洞或被攻击者利用,在 SMB 服务器或客户机上执行远程代码。

该公司在昨日的安全公告中解释称:该漏洞影响 1903 / 1909 版本的 Windows 10 和 Windows Server 操作系统。庆幸的是,目前尚无漏洞被利用的报告。

据悉,未经身份验证的攻击者,可将特制数据包发送到目标 SMBv3 服务器。得逞之前,攻击者需配置恶意的 SMBv3 服务器,并诱使用户连接到该服务器。

需要注意的是,在宣布漏洞的同一天,微软并未在“星期二补丁”中修复这一缺陷。有鉴于此,该公司建议 IT 管理人员禁用 SMBv3 压缩功能,以防止攻击者借此发起攻击。

至于更多替代方法,亦可查阅微软门户网站(ADV200005)提供的详细信息。如果一切顺利,其有望在下月的“补丁星期二”那天得到正式修复。

如有需要,还可订阅微软的安全通知服务,以及时知晓后续进展。

2020-03-12 11:42:20 -

微软已经确认在Windows 10最新版本中存在一个影响SMBv3协议的新严重漏洞,该漏洞可能允许攻击者SMB服务器或客户端上远程在执行代码。

微软在近期发布的安全公告中解释称,该漏洞会影响Windows 10和Windows Server 1903和1909版本,尽管尚未被黑客利用。

smb是linux上的共享方式,是通过window攻击使用这个协议的安卓盒子,或者linux服务器!与win10自己用的的系统没关系的!

2020-03-12 14:32:34 -

一直使用360安全卫士进行修复漏洞,安全可靠。

2020-03-13 13:53:49